7 Jenis Serangan Cyber yang Wajib Diketahui Hacker Profesional

Hacker merupakan sebuah profesi yang memiliki reputasi buruk karena umumnya hacker ini melakukan tindakan peretasan secara ilegal ke suatu sistem komputer orang lain untuk mendapatkan sejumlah keuntungan informasi.Untuk menjadi seorang hacker, salah satu pengetahuan penting yang wajib kalian pahami adalah berbagai jenis cyberattack atau serangan cyber.Cyberattack sendiri merupakan jenis kejahatan yang melibatkan perangkat teknologi seperti komputer, smartphone dan jaringan internet untuk menyerang perangkat pengguna lain dalam rangka mendapatkan berbagai informasi tertentu atau merusak sistem perangkat tersebut.Berikut penjelasan seputar jenis-jenis cyberattack, selamat menyimak.

7 Jenis Serangan Cyber

1. Malware

Jenis serangan hacker pertama adalah Malware. Malware merupakan sebutan untuk berbagai perangkat lunak berbahaya termasuk di dalamnya virus dan ransomware. Ketika masuk ke perangkat kalian, malware ini dapat melakukan berbagai hal seperti mengambil alih sistem perangkat kalian, membaca aktivitas kalian selama menggunakan perangkat tersebut dan bahkan mencuri data kalian.

Malware ini biasanya masuk karena kalian melakukan klik pada suatu link berbahaya atau membuka attachment yang menyebabkan suatu aplikasi berbahaya ter-install tanpa sengetahuan kalian di perangkat yang kalian gunakan.

2. Phishing

Phishing merupakan jenis serangan cyber yang bertujuan untuk memperoleh berbagai informasi penting dan sensitif seperti username, password, PIN dan sebagainya. Umumnya phishing ini dilakukan melalui layanan surat elektronik atau email yang di dalamnya terdapat attachment.

Nah, ketika membuka attachment inilah, para penyerang bisa mencuri informasi penting tersebut dengan memanfaatkan malware yang disisipkan dalam attachment tadi.

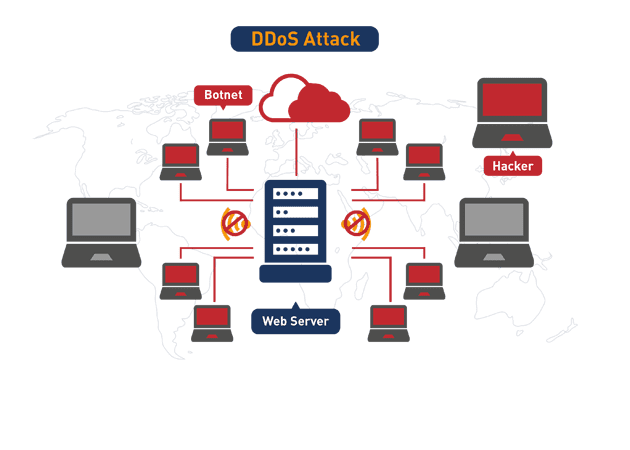

3. DoS (Denial of Service)

DoS atau Denial of Service merupakan serangan cyber yang dilakukan dengan cara mencegah pengguna mendapatkan akses ke suatu situs yang ingin dikunjungi dengan cara menganggu server situs tersebut. Untuk menganggu suatu server, para penyerang akan membanjiri situs tersebut dengan request dari banyak sekali komputer sehingga server tidak mampu menampung requestbaru lagi.

4. SQL Injection

SQL Injection merupakan jenis serangan cyber di mana para penyerang berusaha mendapatkan akses ke database sistem tersebut. Serangan ini dilakukan dengan memanfaatkan celah keamanan yang ada pada sistem tersebut seperti tidak adanya penyaring untuk berbagai karakter input yang biasa digunakan dalam kode SQL.

Contonhya, para pengguna bisa menggunakan simbol seperti tanda petik, titik koma, =, tanda seru dan lain sebagainya untuk melakukan dumping (pengosongan) seluruh data username dan password yang dimiliki suatu situs.

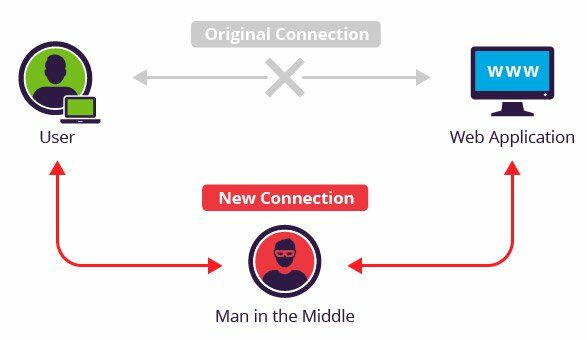

5. Man in the Middle

Man in the Middle merupakan jenis serangan cyber di mana para penyerang berada di antara komunikasi antara dua pengguna sehingga para penyerang tersebut dapat mengetahui seluruh informasi yang mengalir antara dua pengguna tadi.

Tentu saja serangan ini berbahaya karena para penyerang dapat mencegat dan memodifikasi informasi yang mengalir serta bahkan bisa menyisipkan malware atau semacamnya ke dalam informasi yang mengalir tersebut.

6. Cross-Site Scripting (XSS)

Cross-Site Scripting (XSS) merupakan jenis serangan cyber di mana para penyerang menyuntikkan suatu kode tertentu ke suatu website terpercaya.

Nantinya, seluruh informasi dari pengguna yang masuk ke website tersebut dapat mengalir kepada para penyerang entah itu informasi seperti username, password, PIN dan lain sebagainya.

Selain merugikan korban yang informasinya dicuri, serangan ini juga dapat merusak reputasi suatu website.

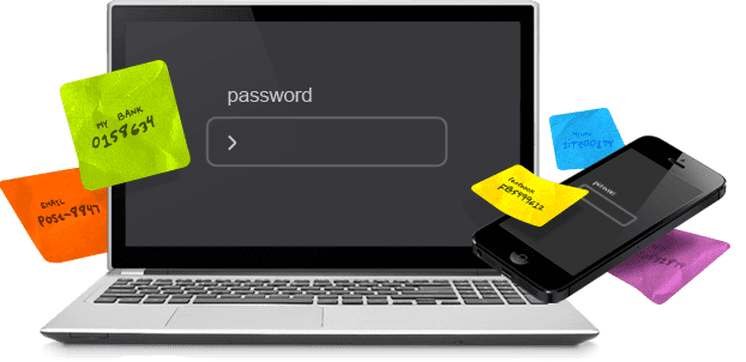

7. Credential Reuse

Credential Reuse merupakan jenis serangan cyber di mana para hacker menggunakan ulang berbagai informasi pengguna yang telah mereka dapatkan sebelumnya dengan melakukan berbagai jenis serangan.

Menggunakan ulang di sini maksudnya adalah mereka menggunakan informasi akun A milik pengguna untuk mengakses akun B milik pengguna yang sama.

Hal ini dimungkinkan karena banyak pengguna yang menggunakan username, password dan PIN yang mirip untuk beberapa akun milik mereka.

Tidak ada komentar:

Posting Komentar